پروكسي

| محمد قباني ساهم بشكل رئيسي في تحرير هذا المقال

|

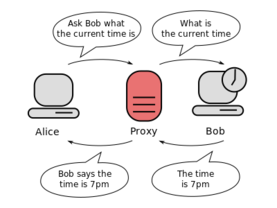

في شبكات الكمبيوتر، تعتبر وحدة الخدمة النائبة أو البروكسي بمثابة خادم (قد يكون عبارة عن أحد نظم الكمبيوتر أو أحد البرامج التطبيقية) يعمل كحلقة وصل بين الطلبات الواردة من الأجهزة العميلة التي تبحث عن المصادر المطلوبة من وحدات الخدمة الأخرى. ويمكن الإشارة إلى وحدة الخدمة البديلة باسم وحدة خدمة بروكسي أو يمكن الاكتفاء بكلمة بروكسي. فالجهاز العميل يتصل بوحدة خدمة بروكسي للحصول على إحدى الخدمات سواء كانت ملف أو صفحة ويب أو الدخول على موقع ما أو الوصول إلى أي مصدر من أية وحدة خدمة أخرى. وعليه، تقوم وحدة خدمة البروكسي بتقييم الطلب المُقَدّم وفقًا لقواعد فلترة البيانات الخاصة بها. على سبيل المثال، قد تقوم بفلترة البيانات حسب عنوان الآي.بي أو، كما يطلق عليه أحيانًا، بروتوكول IP. وإذا تم التحقق من الطلب بعد مروره بعملية الفلترة، يقوم البروكسي بتوفير الطلب من خلال الاتصال بوحدة الخدمة ذات الصلة نيابةً عن الجهاز التابع. وقد تقوم وحدة خدمة البروكسي - اختياريًا - بتبديل طلب الجهاز التابع أو عملية الاستجابة الخاصة بوحدة الخدمة. وفي بعض الأحيان، قد توفر الطلب دون الاتصال بوحدة الخدمة المحددة؛ وذلك لأنها تقوم "بتخزين" رد وحدة الخدمة على الطلب. وفي هذه الحالة إذا أراد الجهاز التابع الحصول على الطلب نفسه فيما بعد، فإنها تقوم بتوفيره مباشرةً دون الحاجة للاتصال بوحدة الخدمة المحددة مرة أخرى. أسباب استخدام وحدات خدمة بروكسي:

- عدم التعرف على الأجهزة وراء البروكسي وجعلها مجهولة (بغرض التأمين)"How-to". Linux.org.

The proxy server is, above all, a security device.

- زيادة سرعة الوصول إلى المصادر المطلوبة (بالاستفادة من خاصية التخزين الموجودة على وحدات خدمة البروكسي) - حيث تستخدم في الغالب لتخزين صفحات الويب التي توفرها وحدات خدمة الويب.Thomas, Keir (2006). Beginning Ubuntu Linux: From Novice to Professional. Apress.

A proxy server helps speed up Internet access by storing frequently accessed pages

جدير بالذكر أن وحدات خدمة البروكسي التي تقوم بتمرير الطلبات وعمليات الاستجابة عليها دون تغييرهما تسمى عادةً Gateway (وتعني بوابة مرور) أو أحيانًا تُسمى Tunneling Proxy (وهو بروكسي يعمل عن طريق إجراء عملية تضمين آمنة باستخدام بروتوكول SSL بين جهاز الكمبيوتر ووحدات الخدمة). علاوةً على ذلك، يمكن تثبيت وحدة خدمة بروكسي في جهاز الكمبيوتر المحلي الخاص بالمستخدم أو في مواضع أخرى متعددة بين جهاز المستخدم ووحدات الخدمة المستهدفة أو الإنترنت. أما البروكسي المقابل أو العكسي (Reverse Proxy) فيعمل كواجهة استخدام من أجل زيادة سرعة تلبية الطلبات وتخزين المصادر المطلوبة (مثل صفحات الويب).

أنواع برامج البروكسي ووظائفها

تقوم وحدات خدمة بروكسي بتنفيذ واحدة أو أكثر من الوظائف التالية:

بروكسي التخزين

يعمل بروكسي التخزين ـ Caching proxy على زيادة سرعة تلبية طلبات الجهاز التابع عن طريق استرجاع المحتوى أو الاستجابة التي تم تخزينها بناءً على طلب سابق تقدم به الجهاز التابع نفسه أو حتى غيره من الأجهزة. هذا وتحفظ وحدات خدمة بروكسي التخزينية نسخًا محلية من المصادر التي يتكرر طلبها باستمرار، مما يسمح للمؤسسات الكبيرة بتقليل استخدام وتكلفة سعة نقل البيانات من شبكات الاتصال البعيدة بشكل ملحوظ مع الحفاظ على السرعة في الأداء. يمتلك معظم مقدمي خدمات الإنترنت والشركات الكبيرة هذا النوع من وحدات الخدمة. جدير بالذكر أن أجهزة البروكسي يتم تصميمها لتُقدم أعلى أداء لمنظومة حفظ الملفات (في الغالب، باستخدام تقنية RAID التي توفر للمستخدمين أعلى مستوى من تخزين البيانات وتقسيمها على محركات الأقراص الصلبة وكذلك تقنية Journaling وهو نظام تخزين يقوم بتسجيل أية تغييرات تحدث في الملفات والأدلة في سجلات يومية). وتحتوي هذه الأجهزة أيضًا على نسخ محدثة من بروتوكول TCP المختص بتوفير وسيلة موثوقة لنقل البيانات عبر الإنترنت. وتجدر الإشارة هنا إلى أن وحدات خدمة بروكسي التخزينية تعتبر أول نوع من وحدات خدمة بروكسي عمومًا. يحتوي كل من بروتوكول 1.0 HTTP وغيره من البروتوكولات التي تليه في الإصدار على العديد من العناوين لتعريف المحتويات الثابتة (القابلة للتخزين) والتحقق من مدى حداثة المحتوى باستخدام ETAG (علامات ترميز تُستخدم للتحقق من إجراء تعديلات بمحتوى موقع ما من خلال المقارنة بين كيانين أو أكثر من نفس المصدر)، وكذلك باستخدام If-Modified-Since (لمعرفة ما إذا كان تاريخ آخر تعديل للموقع يتطابق مع التاريخ المسجل بذاكرة التخزين الخاصة بآخر تعديل بالموقع) وExpiry (التحقق من سلامة البيانات اعتمادًا على التاريخ)، وما إلى ذلك. وهناك نوع آخر من البروتوكولات مثل DNS الذي يدعم خاصية Expiry فقط الخاصة بالصلاحية ولا يحتوي خاصية التحقق من سلامة وصحة البيانات. وهناك بعض الجوانب السلبية التي تعيب بروكسي التخزين رديء التصميم (مثل عدم القدرة على استعمال خاصية توثيق المستخدم أي التحقق من هويته). وبعض المشكلات يتم التعبير عنها كالآتي: RFC 3143 (وتُعرف باسم مشكلات HTTP Proxy/Caching). هذا، ومن الاستخدامات المهمة الأخرى لوحدة خدمة بروكسي تقليل تكلفة المكونات الخاصة بالكمبيوتر. فقد تمتلك المؤسسة الواحدة عدة نظم على شبكة واحدة أو متصلة بوحدة خدمة واحدة، وذلك كي تمنع إمكانية اتصال كل نظام على حدة بشبكة الإنترنت. في مثل هذه الحالة، يمكن ربط الأنظمة المفردة ببروكسي واحد، بحيث تكون وحدة الخدمة البروكسي تلك متصلة بوحدة الخدمة الرئيسية.

بروكسي الويب

يطلق على البروكسي الذي يركز على بيانات شبكة الويب الدولية (WWW) "بروكسي الويب ـ Web proxy". والاستخدام الأكثر شيوعًا لبروكسي الويب هو استخدامه كذاكرة تخزين على الويب. توفر معظم برامج البروكسي (مثل Squid) وسائل يمكن من خلالها منع الوصول إلى بعض عناوين المواقع (URL) المدرجة في القائمة السوداء وذلك لحجب هذه المواقع ـ الأمر الذي يُعرف باسم فلترة المحتوى. وتُستخدم مثل هذه البرامج في الشركات عادةً، على الرغم من أنه مع زيادة استخدام نظام التشغيل Linux في الشركات الصغيرة والمنازل أيضًا، فإن الاستفادة من خدمة فلترة المحتوى التي يوفرها نظام Linux أيضًا لم تعد تقتصر على الشركات الكبيرة فقط. هذا، ويقوم عدد من وحدات خدمة بروكسي الويب بإعادة تنسيق بعض صفحات الويب لكي تتناسب مع أغراض معينة أو جمهور محدد (مثل إمكانية عرضها على شاشات الهواتف المحمولة وأجهزة المساعد الشخصي الرقمي [PDA]). اعتاد عملاء أمريكا أون لاين (AOL) على مرور طلباتهم ببروكسي موسع للعمل على "ضغط" أو تقليل التفاصيل في صور JPEG. وقد أدى هذا إلى زيادة سرعة الأداء، لكنه تسبب في حدوث عدد من المشكلات مثل الحاجة إلى وجود درجة وضوح أعلى في الصور أو الحصول على نتائج غير صحيحة نتيجة لعملية الضغط التي تحدث. وكان هذا هو السبب في وجود رابط "AOL Users Click Here" في العديد من صفحات الويب في بداية استخدام شبكة الويب، وذلك لتخطي وحدة خدمة بروكسي الويب ولتجنب الأخطاء الناجمة عن استخدام نظام "الضغط".

بروكسي الوب المختص بفلترة المحتوى

توفر وحدات خدمة بروكسي الويب المختصة بعملية فلترة المحتويات رقابة إدارية على المحتوى الذي يتم نقله من خلال البروكسي. ويشيع استخدام هذا النوع من البروكسي في المؤسسات التجارية وغير التجارية أيضًا (وخاصةً في المدارس) لضمان استخدام الإنترنت بما يتفق مع سياسة الاستخدام المقبول. ولكن في أغلب الأحيان، يعمل الأفراد الذين يختلفون مع هذه السياسة على تنزيل واستخدام أنواع أخرى من البروكسي. هناك العديد من الأساليب التي يتم استخدامها في فلترة المحتوى وفقًا لها، ومنها: الفلترة وفق عناوين مواقع معينة أو وفق القوائم السوداء الخاصة بأسماء النطاقات (DNS) أو وفق التعبيرات المتكررة في عناوين المواقع URL regex)) أو الفلترة باستخدام معيار MIME أو وفقًا لتكرار كلمة رئيسية بعينها في المحتوى. جدير بالذكر أن بعض المنتجات عُرِف عنها استخدامها لتقنيات تختص بتحليل المحتوى من أجل البحث عن السمات المستخدمة في الغالب من قِبل أنواع معينة من الجهات المزودة للمحتويات.

في كثير من الأحيان، يدعم البروكسي المختص بفلترة المحتويات خاصية توثيق المستخدم أو التحقق من هويته وذلك كوسيلة للتحكم في إمكانية الدخول على شبكة الويب. وهو عادةً ما ينشئ مجموعة من السجلات إما لإعطاء معلومات مفصلة عن عناوين المواقع التي يزورها بعض المستخدمين أو لمراقبة إحصائيات استخدام الباندويدث (سعة نقل البيانات) عبر الإنترنت. قد يقوم هذا البروكسي أيضًا بالاتصال ببرنامج مضاد للفيروسات يعتمد على Daemon و/أو بروتوكول ICAP، لتوفير الأمن والحماية من الفيروسات وغيرها من البرامج الضارة من خلال فحص المحتوى القادم قبل وصوله إلى الشبكة.

وحدات خدمة البروكسي السري

تحاول وحدات خدمة البروكسي السري (التي يطلق عليها أحيانًا بروكسي الويب) عمومًا جعل التصفح على شبكة الويب مجهول المصدر. وهناك أنواع عديدة ومختلفة من البروكسي السري. ويتمثل أحد أكثر هذه الأنواع شيوعًا في البروكسي المفتوح. ولأن هذا النوع عادةً من الصعب تعقبه، فإنه يعتبر مفيدًا بوجه خاص لمن يسعون إلى إخفاء هويتهم في أثناء الاتصال بالإنترنت، مثل المعارضين السياسيين أو حتى مرتكبي جرائم الإنترنت. التحكم في الدخول على شبكة الإنترنت : تفرض بعض وحدات خدمة بروكسي إجراء تسجيل دخول قبل تصفح شبكة الإنترنت. ففي المؤسسات الكبيرة، يجب على المستخدمين المصرح لهم بالدخول على شبكة الويب ملء بيانات تسجيل الدخول أولاً. وبهذا، يمكن للمؤسسة التحكم في استخدام الشبكة من قِبل المستخدمين.

البروكسي المُعادي (Hostile Proxy)

بالإضافة إلى الاستخدامات العديدة لأجهزة البروكسي، يمكن أيضًا استخدامها في التجسس على البيانات التي تنتقل بين الأجهزة التابعة والشبكة. فكل صفحات الويب التي يتم الدخول عليها، وكذلك كل النماذج التي يتم تقديمها، يمكن رصدها وتحليلها من قِبل مشغل وحدة خدمة البروكسي. لهذا السبب، يجب دائمًا تبادل كلمات المرور الخاصة بخدمات الإنترنت (مثل البريد الإلكتروني والمعاملات المصرفية) عبر قناة اتصال مشفرة وآمنة، مثل بروتوكول SSL.

وحدات خدمة البروكسي الاعتراضي

وبالنسبة للبروكسي الاعتراضي ـ Intercepting proxy (الذي يعترض طريق الطلبات المرسلة ويقوم بتخزين الإجابات عليها، ويعيد استخدام هذه الطلبات المخزنة فيما بعد والمعروف أيضًا باسم "البروكسي الشفاف ـ Transparent proxy" لأنه لا يخفي عنوان بروتوكول الإنترنت، وإنما يقوم بعمل ملحوظة بمن تم توجيهها إليه،) فإنه يقوم بربط وحدة خدمة البروكسي ببوابة المرور. فعمليات الاتصال التي يتم إجراؤها من قبل برامج التصفح الموجودة على الأجهزة التابعة عبر بوابة المرور يُعاد توجيهها عبر البروكسي دون أن يقوم الجهاز التابع بضبطها (أو حتى يكون على علم بوجودها). يكثر استخدام البروكسي الاعتراضي في المؤسسات التجارية لمنع عدم الالتزام بسياسة الاستخدام المقبول وتخفيف العبء الإداري حيث لا يتطلب استخدامها تهيئة المتصفح الموجود على الأجهزة التابعة. من الممكن في أحيان كثيرة الكشف عن استخدام هذا النوع من وحدات خدمة بروكسي عن طريق مقارنة عنوان بروتوكول الإنترنت الخارجي بالعنوان الظاهر لدى وحدة خدمة الويب الخارجية، أو عن طريق فحص رؤوس HTTP الخاصة بوحدة الخدمة الخارجية.

البروكسي الشفاف وغير الشفاف

في كثير من الأحيان، يحدث العكس ويُستخدم مصطلح "البروكسي الشفاف ـ Transparent Proxy" للإشارة بشكل خاطئ إلى "البروكسي الاعتراضي ـ Intercepting Proxy" (لأن الجهاز التابع لا يكون في حاجة إلى توصيف البروكسي ولا يمكنه معرفة أن طلباته تمر عبر بروكسي). يمكن تشغيل البروكسي الشفاف باستخدام بروتوكول WCCP الخاص بشركة "سيسكو". وهذا البروتوكول يكون موجود عند الموجه (Router) ويتم توصيفه من خلال ذاكرة التخزين ـ مما يسمح لذاكرة التخزين بتحديد المنافذ والبيانات التي ستُرسل إليها من قِبل الموجه عن طريق عمليات إعادة التوجيه. ومن الممكن أن تتم عملية إعادة التوجيه هذه من خلال إحدى الطريقتين التاليتين: GRE Tunneling (OSI Layer 3) أو MAC rewrites (OSI Layer 2. وعلى الجانب الآخر، فإن RFC 2616 (Hypertext Transfer Protocol -- http://1.1) يعرض تعريفات مختلفة:

- 'البروكسي الشفاف - Transparent Proxy': عبارة عن بروكسي لا يقوم بتعديل الطلب أو الاستجابة لأقصى مما هو مطلوب لبيانات لتوثيق وتعريف هوية وحدة خدمة بروكسي."

- 'البروكسي غير الشفاف ـ Non-Transparent Proxy': عبارة عن بروكسي يقوم بتعديل الطلب والاستجابة من أجل توفير بعض الخدمات المضافة لبرامج أو تطبيقات الجهاز التابع، مثل خدمات إضافة تعليقات من قٍبل المجموعات أو تحويل نوع الوسائط أو تقليل البروتوكول أو إجراء عملية فلترة بغرض السرية."

البروكسي الجبري

يثير مصطلح "البروكسي الجبري ـ Forced proxy" بعض الغموض. فهي يحمل في طياته اثنين من المعاني المتناقضة من حيث كونه "بروكسي اعتراضي" (لأن هذا النوع يقوم بفلترة جميع البيانات التي تمر عبر بوابة المرور الوحيدة المتاحة للدخول على الإنترنت)، ويعتبر في الوقت نفسه "بروكسي غير اعتراضي" (لأنه يجبر المستخدم على توصيف البروكسي ليتمكن من الدخول إلى الإنترنت). في بعض الأحيان، يكون من الضروري استخدام البروكسي الجبري نتيجة للمشاكل التي تحدث عند اعتراض طلبات بروتوكولي TCP وHTTP. على سبيل المثال، يمكن أن يؤثر اعتراض طريق طلبات بروتوكول HTTP على إمكانية استخدام ذاكرة تخزين البروكسي. كما يمكنه أن يؤثر على آليات توثيق معينة بشكل كبير. ويعود ذلك في الأساس إلى أن الجهاز التابع يعتقد أنه يتواصل مع وحدة خدمة، وبالتالي فإنه لا يمكن تمييز رؤوس الطلبات المطلوبة من قبل البروكسي عن الرؤوس التي قد تطلبها وحدة خدمة عليا في تسلسل وحدات الخدمة (وخاصةً رؤوس طلب ترخيص بالحصول على بيانات). كما أن مواصفات بروتوكول HTTP تمنع تخزين عمليات الاستجابة إذا كان الطلب يحتوي على رأس طلب ترخيص للحصول على بيانات.

وحدة خدمة بروكسي المفتوحة

قد يسيء البعض استخدام وحدات خدمة بروكسي المفتوحة (Open Proxy)، ولذلك فقد قام مديرو الأنظمة المختلفة بتطوير عدد من الأساليب التي يمكن من خلالها رفض الطلبات المقدمة من وحدات خدمة بروكسي المفتوحة. هذا، وتقوم العديد من شبكات IRC تلقائيًا بفحص نظم الأجهزة التابعة الخاصة بالأنواع المعروفة من وحدات خدمة بروكسي المفتوحة. وبالمثل، يمكن توصيف وحدة خدمة البريد الإلكتروني لتفحص تلقائيًا رسائل البريد الإلكتروني المرسلة إلى وحدات خدمة بروكسي المفتوحة.

وتقوم مجموعات IRC ومشغلو البريد الإليكتروني بتشغيل تقنيةDNSBL لنشر قوائم عناوين بروتوكول الإنترنت التي يريد أن يتجنبها البعض والخاصة بأنواع معينة من وحدات خدمة بروكسي المفتوحة، مثل AHBL وCBL وNJABL وSORBS. يعتبر موضوع الفحص التلقائي للأجهزة التابعة التي تستخدم وحدات خدمة بروكسي المفتوحة مثيرًا للجدل من الناحية الأخلاقية. إذ يعتقد بعض الخبراء مثل فيرنون شرايفر أن هذا الفحص التلقائي يعادل اختراق الأجهزة التابعة المضيفة عن طريق فحص المنافذ المفتوحة (Portscanning) للأجهزة. http://groups.google.com/groups?selm=brd5b4%242kv3%241%40calcite.rhyolite.com&output=gplain. بينما يعتقد آخرون أن مستخدم الجهاز التابع عندما يتصل بوحدة خدمة تقتضي شروط الاتصال بها الخضوع لهذا الفحص، فإنه يجب أن يبدي موافقته على إجراء هذا الفحص، وبالتالي فهذا الأمر لا يعد انتهاكًا أو تعديًا على خصوصياته.

البروكسي المقابل

يقصد بمصطلح البروكسي المقابل أو العكسي ـ Reverse proxy هذا النوع من وحدات خدمة بروكسي الذي يتم تثبيته بين واحدة أو أكثر من وحدات خدمة الويب. وسُمي البروكسي بذلك الاسم لأنه يقوم مقام المرآة العاكسة لوحدة الخدمة الأولى وذلك بتخزين كل ما تنطوي عليه من محتويات لحسين أداء شبكة الويب. وبذلك، تمر جميع البيانات القادمة من الإنترنت لتتجه إلى إحدى وحدات خدمة الويب عبر البروكسي المقابل. أما عن أهميته، فهناك العديد من الأسباب التي تدعو لاستخدامه مثل:

- التشفير / SSL Acceleration: عند إنشاء مواقع ويب آمنة، لا يتم في الغالب إجراء عملية التشفير من خلال بروتوكول (SSL) باستخدام وحدة خدمة الويب نفسها، لكنها تتم بواسطة بروكسي مقابل يشتمل على جهاز SSL Acceleration. انظر Secure Socket Layer (SSL). علاوةً على ذلك، يمكن لوحدة الخدمة المضيفة أن توفر "بروكسي SSL" واحد فقط، لإجراء عملية تشفير باستخدام بروتوكول SSL لعدد كبير جدًا من وحدات الخدمة المضيفة. وبهذا، لا تكون هناك حاجة لوجود SSL Server Certificate لكل وحدة خدمة مضيفة. ومع ذلك، يتمثل الجانب السلبي في هذا الأمر في أن جميع وحدات الخدمة المضيفة التي تستخدم بروكسي SSL تضطر إلى الاشتراك في اسم DNS شائع أو عنوان بروتوكول إنترنت واحد في عمليات الاتصال التي تتم عبر بروتوكول SSL.

- موازنة العبءـ Load balancing: يمكن لوحدات خدمة بروكسي العكسية توزيع العبء الناتج عن العدد الكبير من طلبات الاتصال على العديد من وحدات خدمة الويب، بحيث تقوم كل وحدة خدمة منها بتنفيذ مهامها في نطاق التطبيق الخاص بها.وفي مثل هذه الحالة، فإن البروكسي المقابل قد يحتاج لإعادة كتابة عناوين المواقع في كل صفحة ويب (أي ترجمتها من عناوين المواقع المعروفة خارجيًا إلى عناوين المواقع الداخلية).

- حفظ المحتوى الثابت: يمكن للبروكسي المقابل تخفيف العبء الواقع على وحدات خدمة الويب عن طريق حفظ وتخزين المحتوى الثابت الموجود في بعض المواقع مثل الصور أو غيرها من المحتويات الرسومية الثابتة، وبالتالي، سيتم توفير هذه المحتويات عند طلبها دون الحاجة للاتصال بوحدة خدمة الويب المحددة.

- ضغط المحتوى: يمكن للبروكسي المقابل أن تقوم بضغط المحتوى للإسراع من عملية التحميل.

- توصيل الرد على مراحل: يقوم البروكسي المقابل بتقليل استخدام المصدر عن طريق تخزين محتوى الرد الذي أرسلته وحدة خدمة الويب ثم توصيله شيئًا فشيئًا للجهاز التابع البطئ. وهذا الأمر يعتبر مفيدًا بوجه خاص للصفحات التي يتم إنشاؤها ديناميكيًا.

- التأمين: يعتبر البروكسي المقابل بمثابة طبقة دفاع إضافية تستطيع توفير الحماية ضد بعض نظم التشغيل وبعض الهجمات التي تتم ضد وحدات خدمة الويب.ومع ذلك، فهي لا توفر حماية من الهجمات التي تتم ضد تطبيقات الويب أو الخدمة المقدمة نفسها ـ الأمر الذي يمثل أكبر تهديد في حد ذاته.

- النشر عبر شبكة إكسترانت خاصة: يمكن للبروكسي المقابل المستخدم عبر الإنترنت أن يُستخدم أيضًا في الاتصال بوحدة خدمة محمية داخل مؤسسة ما مع إتاحة الفرصة لأداء بعض المهام عن طريق الا تصال بشبكة إكسترانت بينما تظل وحدات الخدمة محمية.ولكن ينبغي توخي الحذر عند استخدام البروكسي المقابل بهذه الطريقة؛ إذ يجب اتخاذ إجراءات تأمين لحماية البنية الداخلية عندك في حالة أن تكون وحدة الخدمة هذه عرضة للهجمات من شبكة الإنترنت.

أساليب المراوغة

مقالة مفصلة: أسلوب المراوغة

مقالة مفصلة: أسلوب المراوغة

يُقصد بأسلوب المراوغة (Circumventor) اختراق سياسات حجب مواقع معينة تفرضها بعض الجهات مستخدمة في ذلك وحدات خدمة بروكسي. ومن المثير للسخرية، أن أغلب أساليب المراوغة تستخدم وحدات خدمة بروكسي – ويحدث ذلك على درجات متفاوتة من التعقيد. وتعتمد عملية المراوغة في مضمونها على استخدام صفحة ويب تقوم بأخذ الموقع الممنوع وتحاول فتحه بالحيلة في موقع ويب آخر غير محظور ـ لتسمح للمستخدم بمشاهدة صفحاته المحجوبة. ويعد أحد الأمثلة الشهيرة على ذلك بروكسي elgooG الذي مَكّن المستخدمين في الصين من الوصول إلى موقع Google بعد أن تم منعه هناك، لكن تختلف وحدة خدمة البروكسي هذه عن الأخريات بأنها صُممت لتجاوز عملية حجب واحدة. في سبتمبر 2007 أصدر معمل Citizen Lab تقريرًا يوضح فيه أنواع معينة من وحدات خدمة بروكسي التي تُستخدم في أغراض المراوغة، مثل ProxifyProxify [1] وStupidCensorship [2]، وCGIProxy. http://www.jmarshall.com ويمكن بدلاً من ذلك، أن يتواصل المستخدمون في دولة معينة مع أفراد آخرين بعيدًا عن نطاق المراقبة الذي يخضع له الإنترنت في هذه الدولة؛ وذلك باستخدام بروكسي من نوع Psiphon http://psiphon.civisec.org أو Peacefire/Circumventor. http://peacefire.org. كما أن هناك أسلوب أكثر تطورًا يقترح استخدام برامج مجانية مثل UltraSurf http://www.ultrareach.com وFreeGate، http://www.dit-inc.us أو استخدام غيرها من البرامج مدفوعة الأجر، مثل Anonymizer http://anonymizer.com وGhost Surf. http://tenebril.com هذا بالإضافة إلى أنواع أخرى من البرامج المجانية لتضمين البيانات لنقلها بشكل آمن، مثل Gpass http:/ / gpass1.com وHTTP Tunnel http://www.http-tunnel.com وتطبيقات تضمين البيانات مدفوعة الأجر، مثل Relakks [https : / / www.relakks.com] وGuardster.-[1] - وأخيرًا تقدم شبكات الاتصال السريJAP ANON http://anon.inf.tu-dresden.de/index_en.html وTor http://tor.eff.org وI2P http://www.i2p.net مجموعة كبيرة من الوسائل التي تمكن المستخدمين من التصفح والتواصل بطريقة آمنة عبر شبكة الإنترنت.[8]

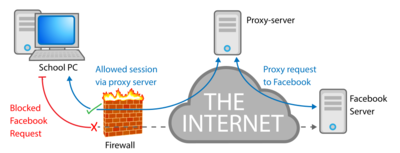

يمكن للطلاب الوصول إلى المواقع المحجوبة (مثل شبكات التواصل الاجتماعي ومواقع الألعاب وغرف الدردشة والماسنجر والمواقع التي تقدم محتويات إباحية أو هجومية) باستخدام وحدات خدمة بروكسي تستخدم أساليب المراوغة.وبالسرعة نفسها التي يحجب بها برنامج الفلترة صفحات الويب الخاصة بوحدات خدمة بروكسي المستخدمة للمراوغة، تظهر غيرها من الصفحات الأخرى. لكن في بعض الحالات، قد يظل الفلتر يعترض طريق البيانات المتدفقة إلى البروكسي المراوغ، وبالتالي فإن الشخص الذي يدير الفلتر تظل لديه القدرة على رؤية المواقع التي تتم زيارتها.

يستخدم أيضًا الأشخاص الذين يتم منعهم من الدخول على مواقع معينة في شبكة الويب بروكسي المراوغة. كما يُستخدم أيضًا بروكسي المراوغة بحيث يمكن لأي شخص في أي دولة أخرى من دول العالم لاستفادة من الخدمات التي تُقَدّم في دول معينة لمواطنيها فقط. على سبيل المثال، يمكن الاستفادة من الخدمات المتاحة في دول بعينها فقط والتي يستطيع من خلالها المواطنون إعادة إنتاج وسائط معينة أو بث معين خاص بالويب. جدير بالذكر أن بروكسي المراوغة يعتبر آمنًا في الغالب إلا في حالة واحدة وهي أن تكون مواقع الويب التي يُستخدم فيها هذا البروكسي يتم إدارتها من قِبل طرف ثالث غير موثوق به وغير مُعْلِن لنواياه - والتي قد تكون جمع بيانات شخصية عن المستخدمين. ونتيجة لذلك، يُنصح المستخدمون دائمًا بعدم إدخال أي بيانات شخصية أو مهمة، مثل أرقام بطاقات الائتمان أو كلمات المرور، في أثناء استخدامهم لهذا النوع من البروكسي.

وإحدى الطرق التي يمكن من خلالها التحايل على بروكسي حجب المواقع والمسئول عن فلترة المحتويات هي نقل البيانات مضمنة باستخدام بروتوكول آمن إلى بروكسي آخر (يتحكم فيها مستخدم يمتلك حق دخول غير مقيد على أي موقع على الإنترنت). وكثيرًا ما يتم ذلك عن طريق إنشاء اتصال آمن تكون فيه حزم البيانات المرسلة بتنسيق بروتوكول VPN أو بروتوكول SSH مضمنة داخل بروتوكول آخر ناقل (فيما يُعرف باسم Tunneling)، ليتم في النهاية فك تضمينها من قِبل الجهاز المستلم الذي يتم الدخول عليه من خلال أحد المنافذ المفتوحة.جدير بالذكر أن المنفذ رقم 80 يظل مفتوحًا دائمًا للسماح باستخدام HTTP، كما هو الحال بالنسبة للمنفذ رقم 443 الذي يظل مفتوحًا أيضًا للسماح باستخدام HTTPS. ومن خلال استخدام التشفير، لا يكون فقط من الصعب كشف نقل البيانات المنقولة بطريقة Tunneling إلى وحدة خدمة بروكسي بعيدة - بشرط أن تكون وحدة خدمة البروكسي البعيدة نفسها مؤمّنة جيدًا - بل يكون من الصعب اعتراضها أيضًا.

في بعض عمليات توصيف الشبكات، يتم إعطاء العملاء الذين يحاولون الوصول إلى وحدة خدمة بروكسي مستويات مختلفة من امتيازات الوصول تعتمد على مكان جهاز الكمبيوتر الخاص بهم أو حتى على عنوان ماك (MAC) الخاص بكارت الشبكة.ومع ذلك، إذا كان في وسع أحد الأشخاص الوصول إلى نظام باستخدام امتيازات دخول أعلى، فيمكنه استخدام هذا النظام كوحدة خدمة بروكسي يمكن للأجهزة التابعة الأخرى استخدامه للدخول على وحدة خدمة البروكسي الأصلية، وبالتالي تتغير امتيازات الدخول الخاصة بهم.

فلترة المحتوى

هناك العديد من أماكن العمل والمدارس والكليات التي تقوم بحجب الدخول على بعض المواقع والخدمات على شبكة الإنترنت.ومن أجل القيام بذلك، يتم استخدام إما وحدة خدمة بروكسي مختصة بفلترة المحتويات (ويمكن الحصول على هذا النوع من وحدات خدمة البروكسي إما مجانًا أو مقابل دفع أجر)، أو باستخدام بروتوكول مثل ICAP الخاص بفلترة أو تهيئة المحتويات والذي يسمح باستخدام برامج إضافية للوصول إلى ذاكرة التخزين بأكملها.

يجب أن تمر الطلبات التي يتم إرسالها إلى الإنترنت عبر فلتر خاص بوحدة خدمة بروكسي خارجية أولاً. وتوفر الشركة التي تقدم خدمة فلترة محتوى شبكة الويب قاعدة بيانات مدرج فيها أنماط معينة من عناوين المواقع (تشتمل على التعبيرات المعتادة) ويرتبط فيها المحتوى بسمات معينة أيضًا.ويتم تحديث قاعدة البيانات هذه أسبوعيًا عن طريق الاشتراك في خدمة التحديث التي يوفرها موقع الشركة، كما هو الحال بالنسبة للاشتراك في خدمة تحديث برامج الحماية من الفيروسات. ويقوم المدير المسئول عن إدارة خدمة فلترة المحتوى بحجب نطاق كبير من أنواع المحتويات المختلفة الموجودة على شبكة الإنترنت (مثل مواقع الرياضة أو المواقع الإباحية أو مواقع التسوق عبر الإنترنت أو مواقع المقامرة أو شبكات التواصل الاجتماعي).ويتم على الفور رفض الطلبات المشتملة على عناوين تتطابق مع أحد أنماط عناوين المواقع الممنوعة.

أما إذا افترضنا أن عنوان الموقع المطلوب مقبول وغير ممنوع، فإن وحدة خدمة البروكسي تقوم على الفور بإرسال المحتوى.عندئذٍ، يمكن استخدام فلتر ديناميكي عند مسار الإرجاع الخاص بصفحة الويب.فعلى سبيل المثال، يمكن حجب ملفات الصور JPEG استنادًا إلى مواصفات الصور المحددة أو قد تقوم فلاتر اللغة باكتشاف وجود لغة غير مرغوب في وجودها بالمحتوى.وإذا تم رفض المحتوى، يتم عندئذٍ رد الطلب ولا يتم تخزينه. جدير بالذكر أن معظم شركات فلترة محتويات الويب تستخدم محرك بحث عبر الإنترنت يقوم بتخمين احتمالية انتماء محتوى ما إلى نوع معين (على سبيل المثال، : "ربما تشتمل هذه الصفحة على محتويات إباحية بنسبة 70% ومحتويات رياضية بنسبة 40% ومحتويات إخبارية بنسبة 30%).بعد ذلك، يتم تصحيح قاعدة البيانات الناتجة يدويًا بناءً على الشكاوى أو الأخطاء المعروفة في خوارزميات مطابقة للمحتوى.

لا يمكن لبروكسي الويب المختص بفلترة المحتويات اكتشاف العمليات التي تتم عن طريق بروتوكول HTTP مُؤمّن.ونتيجة لذلك، فإن المستخدمين الذين يريدون اجتياز فلترة المحتوى يقومون بالبحث على الإنترنت عن وحدات خدمة بروكسي HTTPS مفتوحة وسرية وشفافة. وعليه، يقوم المستخدمون ببرمجة المتصفح الموجود على أجهزتهم ليحيل جميع الطلبات التي تمر عبر فلتر الويب إلى هذا البروكسي السري.وتباعًا يتم تشفير جميع هذه الطلبات باستخدام بروتوكول HTTP مؤمّن.على الجانب الآخر، لا يستطيع فلتر الويب تمييز هذه العمليات عن أي وصول قانوني لموقع ويب موقع خاص بالمعاملات المالية.وهكذا، يتبين أن هذا النوع من وحدات خدمة بروكسي يثبت فاعليته فقط في حالة وجود طلبات بسيطة وغير معقدة مثل المذكورة سابقًا.

علاوةً على ما سبق، تجدر الإشارة إلى وجود نوع خاص من وحدات خدمة بروكسي يسمى "بروكسي CGI". وهي عبارة عن مواقع ويب تتيح للمستخدم فرصة الدخول من خلالها على أي موقع محجوب. وتقوم هذه المواقع عمومًا باستخدام PHP أو CGI لتتمكن من العمل كوحدة خدمة بروكسي. وتُستخدم هذه الأنواع من البروكسي عادةً للدخول على مواقع الويب التي يتم حجبها في الشركات أو المدارس.ونظرًا لأن هذه الأنواع من البروكسي تقوم أيضًا بإخفاء عنوان بروتوكول الإنترنت الخاص بالمستخدم عن مواقع الويب التي يدخل عليها من خلال هذا البروكسي، فإنه يتم استخدامه أحيانًا من أجل الحصول على درجة من السرية ـ الأمر الذي يطلق عليه Proxy Avoidance.

وحدات خدمة البروكسي المزودة بلاحقة

يُمَكّن البروكسي المزود بلاحقة ـ (Suffix Proxy) المستخدمين من الإطلاع على محتويات شبكة الويب من خلال إلحاق اسم وحدة خدمة البروكسي بعنوان الموقع الخاص بالمحتوى المطلوب الإطلاع عليه (على سبيل المثال، "en.wikipedia.org.6a.nl "). هذا، ويعتبر البروكسي المزود بلاحقة أسهل في الاستخدام من البروكسي العادي.وقد ظهر مفهوم البروكسي المزود بلاحقة عام 2003 في شكل IPv6Gate، وفي عام 2004 في شكل Coral Content Distribution Network){البروكسي المزود بلاحقة ـ Suffix Proxy في أكتوبر عام 2008 بواسطة"6a.nl" [بحاجة لمصدر].

مخاطر استخدام وحدات خدمة بروكسي مجهولة

من المعروف أنه عند استخدام وحدة خدمة بروكسي (على سبيل المثال، بروكسي HTTP السري) فإن جميع البيانات التي يتم إرسالها إلى وحدة الخدمة (على سبيل المثال، وحدة خدمة HTTP في موقع ويب) يجب أن تمر أولاً عبر وحدة خدمة البروكسي قبل إرسالها إلى الخدمة، دون تشفير في الغالب الأعم.ولذلك، تكون المخاطرة المحتمل حدوثها عند القيام بهذا الأمر هي تسجيل وحدة خدمة البروكسي لكل ما يتم إرساله عبرها، بما في ذلك أسماء المستخدمين وكلمات المرور غير المشفرة. باستخدام سلسلة من وحدات خدمة بروكسي التي لا تكشف عن هوية مرسل الطلب، من الممكن أن يؤدي هذا إلى جعل أنشطة المستخدم غامضة بالنسبة للجهة التي يرسل إليها الطلب.ومع ذلك، قد يكون المستخدم معرضًا لعملية تعقب بياناته التي يتم تركها في البروكسي، وهذا قد يؤدي إلى استخدامها أو تعقب أنشطة المستخدم.وإذا كانت السياسات المستخدمة أو الجهات المسئولة عن وحدات خدمة البروكسي هذه غير معروفة، فإنه من الممكن أن يقع المستخدم ضحية لهذه الوسائل التي تعطيه شعورًا زائفًا بالأمان فقط لأن تلك التفاصيل تكون في الغالب بعيدة عن أنظار وأذهان المستخدمين. وخلاصة ذلك هي ضرورة توخي الحذر عند استخدام وحدات خدمة بروكسي مجهولة واستخدام الأنواع المعروفة فقط (على سبيل المثال، عندما يكون تكون الجهة المالكة لها معروفة وموثوق فيها وتتبع سياسة واضحة فيما يتعلق بالحفاظ على سرية بيانات العملاء وغير ذلك من العوامل التي تدعم الاستخدام الآمن لمثل هذه المنتجات).أما إذا لم يكن هناك بد من استخدام وحدات خدمة بروكسي مجهولة، فيجب ألا يتم نقل أي معلومات شخصية عبرها (ما لم تكن منقولة عبر قناة اتصال مشفرة). بالإضافة إلى ما سبق، هناك أمر آخر فيما يتعلق بوحدات خدمة البروكسي يعتبر مصدرًا للإزعاج أكثر من كونه خطرًا ألا وهو أن المستخدمين يجدون أنفسهم ممنوعين من الدخول على مواقع ويب معينة - حيث يقوم عدد كبير من المنتديات ومواقع الويب بمنع استقبال بعض عناوين بروتوكول الإنترنت التي تخص وحدات خدمة بروكسي قامت في السابق بإرسال رسائل مزعجة (غير مرغوب فيها) إلى هذه المواقع والمنتديات أو رسائل مستفزة غير ذات صلة بما تتم مناقشته.

الجدار الناري

مقالة مفصلة: جدار ناري

مقالة مفصلة: جدار ناري

الجدار الناري يُستعمل بكثرة في الشبكات الداخلية التابعة للشركات والمنشآت، كما أنه يُستعمل في الشبكات التابعة للمنزل أو المدرسة، الجدار الناري يسمح للمستخدم بإرسال طلباته إلى الإنترنت، ولكنه لا يسمح بالبيانات بالمرور إلى المستخدم من الإنترنت، ميزة التنقيح الموجودة في البروكسي يسمح لمسئولي الشبكة بمنع مرور البيانات من قبل مواقع ممنوعة.

بصورة تقنية جداً، فإن الجدار الناري يختلف عن خادم البروكسي، فكثيراً ما يقوم مسئولو الشبكة بترتيب وتشغيل عتاد الجدار الناري بصورة منفصلة عن عتاد خادم البروكسي خوادم البروكسي التي نُظمت على أساس إنها أجهزة خروج Gateway Devices لديها أكثر من بطاقة شبكية واحدة لدخول الإنترنت والخروج منها، وعلى ذلك فإن الأمر يصبح أفضل اقتصاديا لو تم إضافة الجدار الناري هناك.

الذكرة المخبئة

هناك ثلاث وسائل تستطيع من خلالها خوادم البروكسي تحسين نوعية الخدمة عن طريق الذاكرة المخبئة caching

- الوسيلة الأولى: الذاكرة المخبئة توفر المساحة المتاحة للنقل بصورة أفضل في الشبكة.

- الوسيلة الثانية: هي أن الذاكرة المخبئة تقلل من الوقت اللازم لتحميل الصحفات من الإنترنت على أجهزة الكمبيوتر التابعة للزبون.

- الوسيلة الثالثة: من خلال الذاكرة المخبئة فإن صفحات الويب تكون موجودة على خادم البروكسي حتى إذا تم توقف عمل المصدر الرئيسي.

عمل الذاكرة المخبئة

لنفترض بأن هناك شخصين، فلان وعلان، فلان يحب الكمبيوتر والإنترنت، فيأتي إلى الموسوعة العربية للكمبيوتر والإنترنت لقراءة المقالات والدروس عن الكمبيوتر والإنترنت، بالإضافة إلى الكثير من الأمور الأخرى. ثم ينتهي فلان من هذا الأمــر ويمضي في حال سبيله. والآن يأتي علان - الموجود على جهاز كمبيوتر أخر لكن له نفس خادم البروكسي التابع لفلان - ويسمع من النــاس بأن من أفضل المواقع العربية للكمبيوتر والإنترنت هو الموسوعة العربية للكمبيوتر والإنترنت. فيأتي مسرعاً إلى هذا الموقع للتعلم والتعليم والتواصل. ويفاجأ علان بسرعــة تنزيل صفحات الويب على جهازه، السبب في ذلك أنه عندما قام فلان بزيارة الموسوعة، فإن صفحات الموسوعة قد تم خزنها في الذاكرة المخبئة، وعندما أراد علان زيارة الموقـع، فــإن صفحــات الموقع قد تم خزنها في الذاكرة المخبئة ولذلك فإن عملية تنزيلها تصبح أسهل وأسرع، الاستفادة من خوادم البروكسي ستكون كبيرة لو أن هناك الكثير من الزملاء لفلان وعلان في نفس الشركة يستعلمون نفس خط الاتصال بالإنترنت بنفس خادم البروكسي ولديهم ميول متشابهة، ولكن هناك أيضا سلبيات لاستعمال الذاكرة المخبئة الموجودة في البروكسي.

سلبيات الذاكرة المخبئة في البروكسي

قد يتوقع البعض أن خوادم البروكسي المسؤولة عن المئات أو الآلاف من أجهزة الزبون على الويب قد تسبب حصول زحمة شديدة على الشبكة، ولذلك فإنه بالإضافة إلى قوة معالجات الخوادم والذاكرة القوية، فإن مسئولي الشبكة قد يقررون أن يضعوا أكثر من بروكسي واحد لتقليل الزحام في الشبكة، فسلسلة البروكسي تصنع طبقات متعددة للاستفادة من الذاكرة المخبئة فأجهزة الزبون تتصل بصورة مباشرة بطبقة الذاكرة المخبئة الأولى، وإذا كانت صفحة الويب غير موجودة على خادم البروكسي في الطبقة الأولى، فإن أمر طلب الصفحة ينتقل إلى طبقة الذاكرة المخبئة الثانية، وهلم جرا.

ولكـن أهمية الذاكرة المخبئة ذات السلاســل والطبقات المتعددة ــ في خوادم البروكسي ــ تعتمد بصورة كبيرة على نمط النقل أو الزحام في الشبكة. ولكن في أسوأ الحالات، فإن كل أجهزة الزبون ستزور صفحات على الويب مختلفة تماما من جهاز إلى آخر وفي هذه الحالة فإن البروكسي يصبح بلا فائدة بل يصبح عبئا على حركة النقل في الشبكة.

الذاكرة المخبئة التابعة للبروكسي تختلف عن الذاكرة المخبئة التابعة للمتصفحbrowser فإن المتصفحات تقوم بصورة أوتوماتيكية بحفظ صحفات الويب في الذاكرة المخبئة التابعة لجهاز الزبون، في حين أن البروكسي يقوم بحفظ الصحفات في الذاكرة المخبئة التابعة للخادم. ولأن المتصفحات لديها خاصية الذاكرة المخبئة، فإن الذاكرة المخبئة التابعة للبروكسي يصبح له أهمية ثانوية فقط .

برامج البروكسي

البرامج المجانية مفتوحة المصدر

- Apache HTTP Server: نوع من وحدات الخدمة التي يمكن توصيفها للعمل كوحدة خدمة بروكسي.

- I2P (متعدد التراخيص): عبارة عن شبكة لا مركزية شبيهة بوحدة خدمة بروكسي تقوم بحجب البيانات في أثناء نقلها عبر الإنترنت.

- Nginx ووحدة خدمة البروكسي المقابل الذي يمكنه العمل كوحدة خدمة بروكسي من نوع POP3.

- PHProxy: يمثل هذا البرنامج أحد أقدم النصوص البرمجية المخصصة والمتعلقة بالبروكسي وأكثرها استخدامًا على الإنترنت.ولهذا، اعتمدت العديد من النصوص البرمجية الأحدث الخاصة بالبروكسي على أساس برنامج PHProxy "Proxies". Tech-FAQ..

- Privoxy: عبارة عن بروكسي ويب مفتوح المصدر ـ أي أن الكود البرمجي الخاص به متاح للتطوير مجانًا ويتميز بوجود سمات الحفاظ على الخصوصية وحجب الإعلانات.

- Squid: عبارة عن وحدة خدمة بروكسي HTTP معروفة باستخدامها في نظامي تشغيل UNIX/Linux.

- Tinyproxy: عبارة عن بروكسي HTTP صغير الحجم من نوع Deamon ويعتبر مثاليًا إذا استُخدم مع نظم التشغيل POSIX.

- Tor: عبارة عن نظام اتصال بالإنترنت مبني على البروكسي ويتميز بالحفاظ على سرية بيانات المستخدم.

- Varnish: عبارة عن برنامج تم تصميمه للعمل كوحدة خدمة بروكسي مقابلة (عكسية) وتخزينية عالية الأداء.

- WWWOFFLE: عبارة عن برنامج بروكسي تم تصميمه منذ منتصف تسعينيات القرن العشرين، ثم تم تطويره بعد ذلك من أجل تخزين البيانات أون لاين (في أثناء الاتصال بالشبكة) لكي يمكن استخدامها بعد ذلك أوف لاين (عند قطع الاتصال بالشبكة).

- Ziproxy: عبارة عن برنامج بروكسي لا تتوفر فيه خاصية تخزين المحتوى، لكنه يمكن استخدامه أيضًا من أجل زيادة سرعة الأداء. ذلك، حيث يعمل على إعادة ضغط الصور بالإضافة إلى تحسين كود HTML.

- Pound (networking): عبارة عن برنامج بروكسي مقابل يعمل على موازنة العبء في شبكات الاتصال. كما أنه يمثل واجهة استخدام HTTPS front-end لوحدة/وحدات خدمة الويب.

- Delegate (networking): عبارة عن بوابة مرور لتطبيق متعدد الأغراض أو وحدة خدمة بروكسي يتم تشغيلها على نظم تشغيل متعددة.

برامج البروكسي مسجلة الملكية

- HTTP-Tunnel: عبارة عن برنامج بروكسي مجاني للدخول إلى أي موقع محجوب، والوصول إلى تطبيقات IM الخاصة بالتراسل الفوري والألعاب.بالإضافة إلى أنه يسمح لك بالدخول إلى أي موقع بحرية تامة باستخدام بروتوكولات SOCK وHTTP.

- 3proxy: عبارة عن وحدة خدمة بروكسي مجانية، كانت تعرف في السابق باسم 3APA3A، ويعمل على نظم التشغيل Windows وLinux/Unix.

- AlchemyPoint: عبارة عن تطبيق ويب يمكن للمستخدم برمجته ويعمل كوحدة خدمة بروكسي تستخدم في إعادة كتابة صفحات الويب ورسائل البريد الإلكتروني ورسائل الماسنجر الفورية وغيرها من نظم الإرسال على الشبكة، بحيث تقوم بهذه المهمة دون أن يؤثر ذلك على تنفيذ العمليات الأخرى.

- برنامج Blue Coat's (المعروف سابقًا باسم Cacheflow's): يعمل SGOS الخاص ببرنامجBlue Coat's على الدخول على 15 بروتوكول بما فيها HTTPS/SSL. ويمكن استخدامه في العديد من بيئات العمل بدايةً من مكتب فرعي إلى مؤسسة كبيرة.

- Charles: عبارة عن HTTP proxy / HTTP monitor / Reverse Proxy ويمكن استخدامه معFlash Remoting (AMF0 وAMF).

- CACHEbox: عبارة عن جهاز بروكسي للتخزين يستخدم بروتوكولات HTTP وHTTPS وFTP

- CGIProxy: عبارة عن نص برمجي للبروكسي يعتمد على الويب ومكتوب بلغة بيرل (Perl). وهو متاح مجانًا وليس للاستخدام التجاري.

- EZproxy: عبارة عن وحدة خدمة بروكسي ويب مصممة لإعادة كتابة عناوين الويب وتهدف في المقام الأول لتوفير إمكانية الوصول إلى المواقع التي تقوم بتوثيق المستخدمين من خلال عنوان بروتوكول الإنترنت.

- Ideco Gateway: عبارة عن وحدة خدمة بروكسي متعددة البروتوكولات ومصممة خصيصًا للعمل على نظام Linux وتشتمل على أداة لتوصيف واجهة المستخدم الرسومية وتدعم NAT/VPN.

- JAP: عبارة عن وحدة خدمة بروكسي محلية أو برنامج ويب يضمن سرية بيانات المستخدم ويتصل بسلسلة من وحدات خدمة البروكسي الخاصة بالعديد من المؤسسات المختلفة.

- وحدة خدمة Microsoft ISA: عبارة عن وحدة خدمة تم توصيفها من قِبل مايكروسوفت على أنها: "بوابة مرور تمثل تقنية متكاملة للتأمين". هذا بالإضافة إلى أنها تتضمن بروكسي ويب للتخزين وبروكسي مقابل للتخزين وبرنامج حمايةـFirewall وشبكة اتصال افتراضية خاصةـVPN ونظام لترجمة عناوين بروتوكول الإنترنت المستخدمة عبر الشبكة إلى عناوين مختلفة معروفة على شبكة أخرىـNAT وفلتر للمحتوى ونظام تشفير (SSL) وغير ذلك من المكونات الأخرى.

- Novell BorderManager: عبارة عن وحدة خدمة بروكسي ويب بالإضافة إلى وحدة خدمة بروكسي عكسية وبرنامج حماية وشبكة افتراضية خاصة متطورة.

- Proxomitron: عبارة عن وحدة خدمة بروكسي ويب يمكن توصيفها بواسطة المستخدم. ويتم استخدامها لإعادة كتابة صفحات الويب دون أن يؤثر ذلك على تنفيذ العمليات الأخرى. هذا، ويعد أبرز سماتها حجب رسائل الإعلانات بالإضافة إلى العديد من السمات والمميزات الأخرى.

- SafeSquid: عبارة عن وحدة خدمة بروكسي HTTP1.1 تقوم بفلترة المحتوى بالكامل وتسمح بعمل توزيع حقوق الدخول للوصول إلى الإنترنت.

- بروتوكول SSH Secure Shell: يمكن توصيفه ليقوم بإخفاء بيانات المتسخدم في أثناء الاتصال عن طريق إعداد بروكسي من نوع SOCKS على الجهاز التابع، ثم تضمين البيانات ونقلها من خلال اتصال SSH.

- وحدة خدمة بروكسي الويب Sun Java System: عبارة عن وحدة خدمة بروكسي تخزينية تعمل على وحدات خدمة Solaris وLinux وWindows التي تدعم بروتوكول http://https وفلاتر NSAPI I/O وإعادة التوصيف الديناميكي وSOCKSv5 ووالبروكسي المقابل.

- TcpCatcher: عبارة عن وحدة خدمة بروكسي مجانية تعتمد على بروتوكولات TCP و HTTP(S) تستخدم في الأغراض التعليمية. هذا بالإضافة إلى أنها تتيح للمستخدم تعديل حزم البيانات دون أن يؤثر ذلك على تنفيذ العمليات الأخرى.

- WinGate: عبارة عن وحدة خدمة بروكسي متعددة البروتوكولات بالإضافة إلى نظام NAT solution الذي يعمل على حل المشاكل التي تواجهها الشبكات والذي يمكن استخدامه لإعادة توجيه أي نوع من البيانات في نظام التشغيل Microsoft Windows.

- yProxy: عبارة عن وحدة خدمة بروكسي NNTP تقوم بتحويل ملحقات الرسائل المشفرة بنظام yEnc إلى ملحقات مشفرة بنظام UUEncoding، إلى جانب استخدام دعم SSL client,

- Zeus: يمكن استخدامه كبروكسي مقابل (Reverse proxy) وبروكسي توجيهي (Forward Proxy) ـ والبروكسي الأخير يعتبر من الأكثر استخدامًا ويُستخدم عمومًا في تمرير أو توجيه الطلبات من شبكة اتصال خاصة ومنفصلة إلى الإنترنت عبر برنامج حماية. ويعمل على نظم تشغيل Solaris وFreeBSD وLinux.

انظر أيضا

- Application layer firewall

- Captive portal

- HTTP

- ICAP

- Internet privacy

- Proxy list

- Reverse proxy

- SOCKS

- Transparent SMTP proxy

- Web cache

المصادر

- ^ يمكن تحميله من موقع www.guardster.com